Понятие об информационной безопасности

В онлайновом словаре Мерриама_Вебстера (Merriam-Webster) (http://www.m-w.com/) дается следующее определение информации:

- сведения, полученные при исследовании, изучении или обучении;

- известия, новости, факты, данные;

- команды или символы представления данных (в системах связи или в компьютере);

- знания (сообщения, экспериментальные данные, изображения), меняющие концепцию, полученную в результате физического или умственного опыта.

Безопасность определяется следующим образом: свобода от опасности, сохранность; свобода от страха или беспокойства.

Если мы объединим эти два понятия вместе, то получим определение информационной безопасности - меры, принятые для предотвращения несанкционированного использования, злоупотребления, изменения сведений, фактов, данных или аппаратных средств либо отказа в доступе к ним.

Как следует из определения, информационная безопасность не обеспечивает абсолютную защиту. Вы построите самую прочную крепость в мире - и тут же появится кто-то с еще более мощным тараном. Информационная безопасность - это предупредительные действия, которые позволяют защитить информацию и оборудование от угроз и использования их уязвимых мест.

Внимание!

Если вы собираетесь работать системным администратором или консультантом в системе обеспечения безопасности, не совершайте ошибку, думая, что секретной информации ничто не угрожает. Возможно, это самая серьезная ошибка на сегодняшний день.

Краткая история безопасности

Способы защиты информации и других ресурсов постоянно меняются, как меняется наше общество и технологии. Очень важно понять это, чтобы выработать правильный подход к обеспечению безопасности. Поэтому давайте немного познакомимся с ее историей, чтобы избежать повторения прошлых ошибок.

Физическая безопасность

На заре цивилизации ценные сведения сохранялись в материальной форме: вырезались на каменных табличках, позже записывались на бумагу. Для их защиты использовались такие же материальные объекты: стены, рвы и охрана.

Примечание

Важную или секретную информацию старались не сохранять на твердых носителях, наверное поэтому до нас дошло так мало записей алхимиков. Они не обсуждали свои секреты ни с кем, кроме избранных учеников, ведь знание - это сила. Наверное, это и было самой лучшей защитой. Сунь Цзы говорил: "Секрет, который знает больше чем один, - уже не секрет".

Информация передавалась обычно с посыльным и в сопровождении охраны. И эти меры себя оправдывали, поскольку единственным способом получения информации было ее похищение.

Они не обсуждали свои секреты ни с кем, кроме избранных учеников, ведь знание - это сила. Наверное, это и было самой лучшей защитой. Сунь Цзы говорил: "Секрет, который знает больше чем один, - уже не секрет".

Информация передавалась обычно с посыльным и в сопровождении охраны. И эти меры себя оправдывали, поскольку единственным способом получения информации было ее похищение.

Защита информации в процессе передачи

К сожалению, физическая защита имела один недостаток. При захвате сообщения враги узнавали все, что было написано в нем. Еще Юлий Цезарь принял решение защищать ценные сведения в процессе передачи. Он изобрел шифр Цезаря (см. в лекции 12). Этот шифр позволял посылать сообщения, которые никто не мог прочитать в случае перехвата.

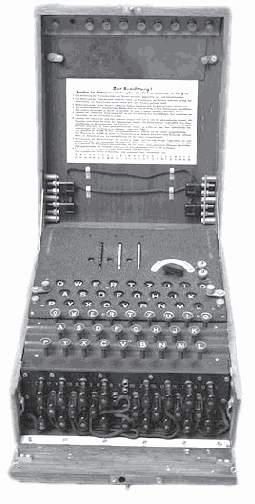

Данная концепция получила свое развитие во время Второй мировой войны. Германия использовала машину под названием Enigma (рис. 1.1) для шифрования сообщений, посылаемых воинским частям.

Рис. 1.1. Шифровальная машина Enigma

Немцы считали, что машину Enigma практически невозможно было взломать. Ее действительно было бы очень трудно взломать - если бы не ошибки операторов, позволившие союзникам прочитать некоторые сообщения. В военном деле обычно применяли кодовые слова для обозначения географических пунктов и боевых подразделений. Япония заменяла названия кодовыми словами, так что понять их сообщения было очень сложно даже после взлома шифровального кода.

Вопрос к эксперту

Вопрос.Какое самое слабое звено в безопасности?

Ответ. Прежде всего, люди. Хорошим примером является Германия во Второй мировой войне. Операторы машины Enigma использовали стандартные сокращения для облегчения своей работы. Нельзя не вспомнить разведчиков бывшего Советского Союза и их одноразовые ключи (об этом пойдет речь дальше). В любой системе безопасности самое слабое звено - это человеческие слабости.

Во время подготовки к битве за Мидуэй американские дешифровщики предприняли попытку идентификации цели, которая была упомянута в японских шифровках как "AF".

Они открытым текстом передали сообщение о нехватке воды на острове Мидуэй. После перехвата этого сообщения японцы в своей шифровке известили о том, что на "AF" нет воды. Так американцы поняли, что "AF" на самом деле означает "Мидуэй".

Шифровались не только военные донесения. Для защиты от прослушивания в американских воинских частях использовали радистов из народа навахо, которые вели переговоры на родном языке. При перехвате радиосообщений противник не мог понять их содержание.

После Второй мировой войны Советский Союз использовал одноразовые ключи при передаче информации разведчиками. Эти ключи на самом деле представляли собой бумажные блокноты со случайным расположением цифр на каждой странице. Каждая страница предназначалась только для одного сообщения. Такая схема шифрования могла бы стать действительно уникальной, однако разовые ключи использовались не по одному разу, благодаря чему некоторые сообщения удалось расшифровать.

Защита излучения

Если не считать ошибок при использовании шифровальных систем, сложный шифр очень трудно взломать. Поэтому шел постоянный поиск других способов перехвата информации, передаваемой в зашифрованном виде.

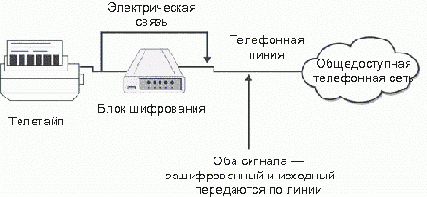

В 1950 г. было установлено, что доступ к сообщениям возможен посредством просмотра электронных сигналов, возникающих при их передаче по телефонным линиям (рис. 1.2).

Работа любых электронных систем сопровождается излучением, в том числе телетайпов и блоков шифрования, используемых для передачи зашифрованных сообщений. Блок шифрования посылает зашифрованное сообщение по телефонной линии, а вместе с ним передается и электрический сигнал от исходного сообщения. Следовательно, при наличии хорошей аппаратуры исходное сообщение можно восстановить.

Рис. 1.2. Электронные сигналы "обходят" шифрование

Проблема защиты излучения привела к созданию в Соединенных Штатах Америки программы "TEMPEST". Эта программа разработала стандарты на электрическое излучение компьютерных систем, используемых в секретных организациях.

Целью программы было уменьшение уровня излучения, которое могло бы быть использовано для сбора информации.

Примечание

Система "TEMPEST" играет важную роль в некоторых секретных правительственных программах. У коммерческих организаций тоже есть все основания для беспокойства, но вряд ли оно настолько велико, что заставит их раскошелиться на использование в своей работе системы захвата компьютерного излучения.

Защита компьютера

При передаче сообщений по телеграфу достаточно было обеспечить защиту коммуникаций и излучения. Затем появились компьютеры, на которые были перенесены в электронном формате информационные ресурсы организаций. Спустя какое-то время работать на компьютерах стало проще, и многие пользователи научились общаться с ними в режиме интерактивного диалога. К информации теперь мог обратиться любой пользователь, вошедший в систему. Возникла потребность в защите компьютеров.

В начале 70-х гг. XX века Дэвид Белл и Леонард Ла Падула разработали модель безопасности для операций, производимых на компьютере. Эта модель базировалась на правительственной концепции уровней классификации информации (несекретная, конфиденциальная, секретная, совершенно секретная) и уровней допуска. Если человек (субъект) имел уровень допуска выше, чем уровень файла (объекта) по классификации, то он получал доступ к файлу, в противном случае доступ отклонялся. Эта концепция нашла свою реализацию в стандарте 5200.28 "Trusted Computing System Evaluation Criteria" (TCSEC) ("Критерий оценки безопасности компьютерных систем"), разработанном в 1983 г. Министерством обороны США. Из-за цвета обложки он получил название "Оранжевая книга". "Оранжевая книга" ранжировала компьютерные системы в соответствии со следующей шкалой.

D Минимальная защита (ненормируемая)

C1 Защита по усмотрению

C2 Контролируемая защита доступа

B1 Защита с метками безопасности

B2 Структурированная защита

B3 Защита доменов

A1 Проверяемая разработка

" Оранжевая книга" определяла для каждого раздела функциональные требования и требования гарантированности. Система должна была удовлетворять этим требованиям, чтобы соответствовать определенному уровню сертификации.

Выполнение требований гарантированности для большинства сертификатов безопасности отнимало много времени и стоило больших денег. В результате очень мало систем было сертифицировано выше, чем уровень С2 (на самом деле только одна система за все время была сертифицирована по уровню А1 - Honeywell SCOMP). За то время, которое требовалось системам для прохождения сертификации, они успевали устареть.

При составлении других критериев были сделаны попытки разделить функциональные требования и требования гарантированности. Эти разработки вошли в "Зеленую книгу" Германии в 1989 г., в "Критерии Канады" в 1990 г., "Критерии оценки безопасности информационных технологий" (ITSEC) в 1991 г. и в "Федеральные критерии" (известные как Common Criteria - "Общие критерии") в 1992 г. Каждый стандарт предлагал свой способ сертификации безопасности компьютерных систем. ITSEC и Common Criteria продвинулись дальше остальных, оставив функциональные требования фактически не определенными.

Современная концепция безопасности воплощена в "Общих критериях". Главная идея сосредоточена в так называемых профилях защиты, определяющих различные среды безопасности, в которые может быть помещена компьютерная система. Продукты проходят оценку на соответствие этим профилям и сертифицируются. При покупке системы организация имеет возможность выбрать профиль, наиболее полно соответствующий ее потребностям, и подобрать продукты, сертифицированные по этому профилю. Сертификат продукта включает также уровень доверия, т. е. уровень секретности, заложенный оценщиками, соответствующий профилю функциональных возможностей.

Технологии компьютерных систем слишком быстро развиваются по сравнению с программой сертификации. Возникают новые версии операционных систем и аппаратных средств и находят свои рынки сбыта еще до того, как более старшие версии и системы проходят сертификацию.

Примечание

" Федеральные критерии" существуют до сих пор, и некоторые приложения требуют сертифицированных систем для своей работы.

Защита сети

Одна из проблем, связанных с критериями оценки безопасности систем, заключалась в недостаточном понимании механизмов работы в сети. При объединении компьютеров к старым проблемам безопасности добавляются новые. Да, мы имеем средства связи, но при этом локальных сетей гораздо больше, чем глобальных. Скорости передачи стали выше, появилось множество линий общего пользования. Шифровальные блоки иногда отказываются работать. Существует излучение от проводки, проходящей по всему зданию. И, наконец, появились многочисленные пользователи, имеющие доступ к системам. В "Оранжевой книге" не рассматривались проблемы, возникающие при объединении компьютеров в общую сеть. Сложившееся положение таково, что наличие сети лишает законной силы сертификат "Оранжевой книги". Ответной мерой стало появление в 1987 г. TNI (Trusted Network Interpretation), или "Красной книги". В "Красной книге" сохранены все требования к безопасности из "Оранжевой книги", сделана попытка адресации сетевого пространства и создания концепции безопасности сети. К сожалению, и "Красная книга" связывала функциональность с гарантированностью. Лишь некоторые системы прошли оценку по TNI, и ни одна из них не имела коммерческого успеха.

В наши дни проблемы стали еще серьезнее. Организации стали использовать беспроводные сети, появления которых "Красная книга" не могла предвидеть. Для беспроводных сетей сертификат "Красной книги" считается устаревшим.

Защита информации

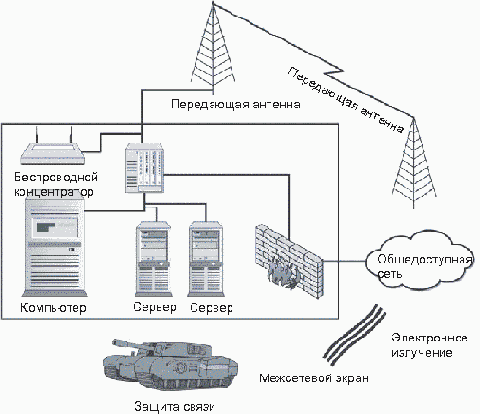

Итак, куда же нас привела история? Создается впечатление, что ни одно из решений не устраняет проблем безопасности. В реальной жизни надежная защита - это объединение всех способов защиты (рис. 1.3). Надежная физическая защита необходима для обеспечения сохранности материальных активов - бумажных носителей и систем. Защита коммуникаций (COMSEC) отвечает за безопасность при передаче информации.

Защита излучения (EMSEC) необходима, если противник имеет мощную аппаратуру для чтения электронной эмиссии от компьютерных систем. Компьютерная безопасность (COMPUSEC) нужна для управления доступом в компьютерных системах, а безопасность сети (NETSEC) - для защиты локальных сетей. В совокупности все виды защиты обеспечивают информационную безопасность (INFOSEC).

Рис. 1.3. Информационная безопасность включает множество аспектов безопасности

До настоящего времени не разработан процесс сертификации компьютерных систем, подтверждающий обеспечиваемую безопасность. Для большинства предлагаемых решений технологии слишком быстро ушли вперед. Лабораторией техники безопасности США (Underwriters Laboratory) была предложена новая концепция безопасности, согласно которой необходимо создать центр сертификации, удостоверяющий безопасность различных продуктов. Если совершено проникновение в систему, пользователи которой работали с несертифицированным продуктом, то это следует расценивать как халатное отношение к безопасности администраторов этой системы.

К сожалению, эта концепция создает две проблемы.

- Темп развития технологий ставит под сомнение тот факт, что центр представит самые лучшие сертифицированные продукты, прежде чем они станут устаревшими.

- Чрезвычайно трудно, почти невозможно доказать, будто что-то надежно защищено. Фактически центр сертификации должен опровергнуть тот факт, что систему можно взломать. Что делать, если завтра все существующие сертификаты устареют? Придется сертифицировать все системы заново?

Поскольку промышленность продолжает поиск новых решений, остается определить безопасность как лучшее, что можно сделать. Безопасность достигается через повседневную практику и постоянную бдительность

Вопросы для самопроверки

- Программа, накладывающая ограничения на излучение компьютеров, называется __________.

- Радисты, говорящие на языке навахо, использовались во время Второй мировой войны для обеспечения _____________ безопасности.